Source:

/szkolenie-cyberbezpieczenstwo

Darmowa konsultacja 24/7

Licencjonowany detektyw

- Strona główna

- Usługi

- Usługi

dla firm - Wykrywanie

podsłuchów- Wykrywanie

podsłuchu w telefonie, komput - Lokalizacja

ukrytych mikrofonów i kamer - Sprawdzenie

samochodów pod kątem GPS - Kontrola

mieszkań, biur - Profesjonalny

sprzęt detektywistyczny - Dyskretne

działania i pełna poufność - Raport

z przeprowadzonych czynności - Wykrywanie

podsłuchów Wrocław - Wykrywanie

podsłuchów Warszawa - Wykrywanie

podsłuchów Legnica - Wykrywanie

podsłuchów Bolesławiec - Wykrywanie

podsłuchów Zgorzelec - Wykrywanie

podsłuchów Lubin - Wykrywanie

podsłuchów Głogów - Wykrywanie

podsłuchów Jelenia Góra - Wykrywanie

podsłuchów Wałbrzych - Wykrywanie

podsłuchów Bydgoszcz - Wykrywanie

podsłuchów Zielona Góra - Wykrywanie

podsłuchów Poznań - Wykrywanie

podsłuchów Opole - Wykrywanie

podsłuchów Gorzów Wlkp. - Wykrywanie

podsłuchów Łódź - Wykrywanie

podsłuchów Katowice - Wykrywanie

podsłuchów Kraków - Wykrywanie

podsłuchów Szczecin - Wykrywanie

podsłuchów Piła - Wykrywanie

podsłuchów Oleśnica - Wykrywanie

podsłuchów Oława - Wykrywanie

podsłuchów Polkowice - Wykrywanie

podsłuchów Dzierżoniów

- Wykrywanie

- Oddziały

- Prywatny

detektyw Wrocław - Prywatny

detektyw Warszawa - Prywatny

detektyw Legnica - Prywatny

detektyw Bolesławiec - Prywatny

detektyw Zgorzelec - Prywatny

detektyw Lubin - Prywatny

detektyw Głogów - Prywatny

detektyw Jelenia Góra - Prywatny

detektyw Wałbrzych - Prywatny

detektyw Bydgoszcz - Prywatny

detektyw Zielona Góra - Prywatny

detektyw Poznań - Prywatny

detektyw Opole - Prywatny

detektyw Gorzów Wielkopolski - Prywatny

detektyw Łódź - Prywatny

detektyw Częstochowa - Prywatny

detektyw Katowice - Prywatny

detektyw Kraków - Prywatny

detektyw Szczecin - Prywatny

detektyw Piła - Prywatny

detektyw Oleśnica - Prywatny

detektyw Oława - Prywatny

detektyw Polkowice - Prywatny

detektyw Dzierżoniów

- Prywatny

- Blog

- Szkolenia

- O nas

- Kontakt

- Więcej

Dlaczego cyberbezpieczeństwo jest kluczowe dla twojej firmy?

W erze, w której dane są jednym z najcenniejszych zasobów, brak

odpowiedniej ochrony może skutkować katastrofalnymi konsekwencjami. Bez

właściwych środków bezpieczeństwa, Twoja firma może stać się łatwym

celem dla hakerów, oszustów i innych cyberprzestępców, którzy nie

zawahają się wykorzystać wszelkich luk w systemach. Straty finansowe,

utrata zaufania klientów, a nawet konsekwencje prawne mogą być wynikiem

niewystarczającej ochrony przed cyberzagrożeniami. Inwestycja w solidne

rozwiązania cyberbezpieczeństwa staje się więc nie tylko mądrym

biznesowym posunięciem, lecz także koniecznością dla długotrwałego

sukcesu Twojej firmy.

Zaufaj doświadczeniu i profesjonalizmowi naszych ekspertów

W naszej firmie gromadzimy najlepszych ekspertów w dziedzinie

cyberbezpieczeństwa, którzy posiadają bogate doświadczenie oraz wysokie

kwalifikacje na najwyższych stanowiskach branżowych.Śledzimy najnowsze

trendy i technologie w dziedzinie cyberbezpieczeństwa, aby zapewnić

naszym klientom najwyższy poziom ochrony przed wszelkimi zagrożeniami.

Dzięki wieloletniemu doświadczeniu i praktycznej wiedzy, nasi eksperci

są w stanie dostosować rozwiązania do konkretnych potrzeb i wyzwań, z

jakimi spotykają się nasi klieni.

Pełen zakres usług cyberbezpieczeństwa dla twojej firmy

W ramach naszych usług nie tylko oferujemy wszechstronne szkolenia z

zakresu cyberbezpieczeństwa , ale również świadczymy kompleksowe usługi,

które obejmują m.in. audyty cyberbezpieczeństwa, szkolenia indywidualne

dostosowane do potrzeb kadry zarządzającej oraz pracowników, bieżącą

opiekę i konsultacje w zakresie cyberzagrożeń oraz szczegółową analizę

podatności na cyberzagrożenia. Dzięki naszemu podejściu, Twoja firma

będzie gotowa sprostać wszelkim wyzwaniom związanym z bezpieczeństwem w

świecie cyfrowym, zapewniając sobie stabilność i rozwój w coraz bardziej

złożonym i dynamicznym środowisku biznesowym.

Przykładowy plan szkolenia:

-

Wstęp do cyberprzestępczości. Odpowiednia interpretacja przepisów

prawnych związanych z cyberprzestępczością (30 min) Cyberprzestępczość –

przestępczość sensu largo, której elementem wykonawczym lub instrumentem

pomocniczym jest sieć internetowa. Informatyzacja społeczeństwa

dwudziestego pierwszego wieku zmieniła środek ciężkości zainteresowań

zorganizowanych grup przestępczych, które coraz częściej wykorzystują

rozwiązania IT do swojej działalności przestępczej lub których

zainteresowanie jest kierowane w stronę systemów zarządzających

infrastrukturą informatyczną. Hacking, cracking, phishing, pharming,

oszustwo komputerowe, szantaż komputerowy, cyberprzemoc, stalking,

kradzież tożsamości, spoofing – formy zjawiskowe cyberprzestępstw, coraz

częściej występujące dotykające coraz większej liczby społeczeństwa –

użytkowników komputerów. -

Socjotechnika jako podstawowe narzędzie cyberprzestępczości (30

min) Inżynieria społeczna jest podstawowym i niestety najskuteczniejszym

środkiem do implementacji pozostałych instrumentów przestępczych.

Socjotechnika stosowana przez sprawców przestępstw opiera się przede

wszystkim na kanałach elektronicznych, które z jednej strony służą do

przesyłania wprowadzającej w błąd informacji jak również

wykorzystywanych do przesyłania narzędzi stosowanych przez sprawców do

infekcji komputerów lub przejmowania nad nimi zdalnej kontroli. -

Znaczenie informacji i zachowanie jej atrybutów bezpieczeństwa

(30 min) Społeczeństwo informacyjne – grupa ludzi, zespół funkcjonujący

na bazie tworzenia, przetwarzania, modyfikowania wykorzystania i

dystrybucji informacji Informacja jest często elementem, który potrafi

zdestabilizować firmę, przedsiębiorstwo, zarówno w aspekcie naruszenia

integralności jak również w aspekcie utraty produktu. W dobie

informatyzacji przedsiębiorstw należy zastanowić się nad bezpieczeństwem

obszaru IT zwłaszcza w kontekście niekontrolowanego wypływu danych

itp. -

Bezpieczeństwo IT w biznesie, w aktualnej sytuacji społeczno –

gospodarczej (15 min) Przykładem bezpieczeństwa IT w biznesie jest

utrata danych lub środków finansowych na skutek działania złośliwego

oprogramowania. Właściciele firm, przedsiębiorstw muszą sobie zdawać

sprawę, iż ich działalność może być narażona na przestępcze działanie

związane z nieuczciwą konkurencją lub w przypadku strategicznych

przedsiębiorstw działanie zmierzające do destabilizacji firmy a co za

tym idzie sektora przemysłowego, który firma reprezentuje. -

Naruszenie prawa autorskiego w firmach. Powiązanie pomiędzy

naruszeniem prawa autorskiego a praniem pieniędzy (15 min) Dyspozycja

art. 278 par 2 KK wskazuje przypadki kradzieży cudzego programu

komputerowego również podczas działalności firmy lub przedsiębiorstwa. W

tym wypadku bardzo ważnym elementem jest podniesienie świadomości wśród

kierownictwa firmy, w zakresie odpowiedzialności karnej i cywilnej

kierownictwa w przedmiotowym zakresie jak również w zakresie

konsekwencji ekonomicznej lub związanej z bezpieczeństwem IT wynikającej

z instalacji oprogramowania z tzw. niewiadomego źródła (instalacja crack

z wirusem). -

Oprogramowanie malware a bezpieczeństwo w biznesie. (15 min) W

chwili obecnej jeden z najpopularniejszych sposobów ingerencji w

bezpieczeństwo IT wykorzystujące do rozprzestrzeniania kanały email oraz

sposoby socjotechniczne. Infekcje malware mogą doprowadzić do

wyprowadzenia środków finansowych z kont firmowych lub uniemożliwić

dostęp do własnych zasobów informatycznych poprzez zaszyfrowanie danych.

Walka z malware polega przede wszystkim na działaniach uświadamiających

– prewencja. -

Odpowiedzialność kadry zarządzającej a zachowanie bezpieczeństwa

informacji. Przepisy w Prawie Polskim i Międzynarodowym. (15 min) Kadra

zarządzająca jest często słabym ogniwem w zakresie wyprowadzenia danych

wrażliwych z przedsiębiorstwa. Grupy przestępcze mogą w tym przypadku

korzystać z komputerowego szantażu, kradzieży tożsamości lub tzw.

spoofing’u. Również socjotechnika jest narzędziem, które wykorzystywane

może doprowadzić do wprowadzenia w błąd kadry zarządzającej lub osób

upoważnionych do realizacji czynności strategicznych z punktu widzenia

przedsiębiorstwa np. księgowość. -

Analiza przypadków naruszenia bezpieczeństwa informacji, mających

wpływ na funkcjonowanie firm, o globalnym zasięgu działania (15 min)

Przypadek „pendrive, przypadek „na kancelarię adwokacją”, itp. -

Minimalizacja zagrożeń – dobre praktyki. Zasady zachowania

podczas podróży biznesowych, spotkań poza siedzibą firmy przedstawicieli

wyższej kadry zarządzania (30 min)Przedstawienie przykładów związanych z

pozyskiwaniem informacji lub infekcji służbowego sprzętu służbowego

(komputer, telefon, podsłuch) celem pozyskiwania danych

wrażliwych. -

Aktualne trendy przestępcze w zakresie stalkingu i kradzieży

tożsamości (30 min) -

Mowa nienawiści w Internecie, hejt internetowy. Jak się bronić,

jakie pokrzywdzony ma prawa i obowiązki. Przepisy prawne pozwalające na

ściganie hejtu w sieci (30 min)

Zadzwoń i

dowiedz się więcej! tel. +48 786 636 927

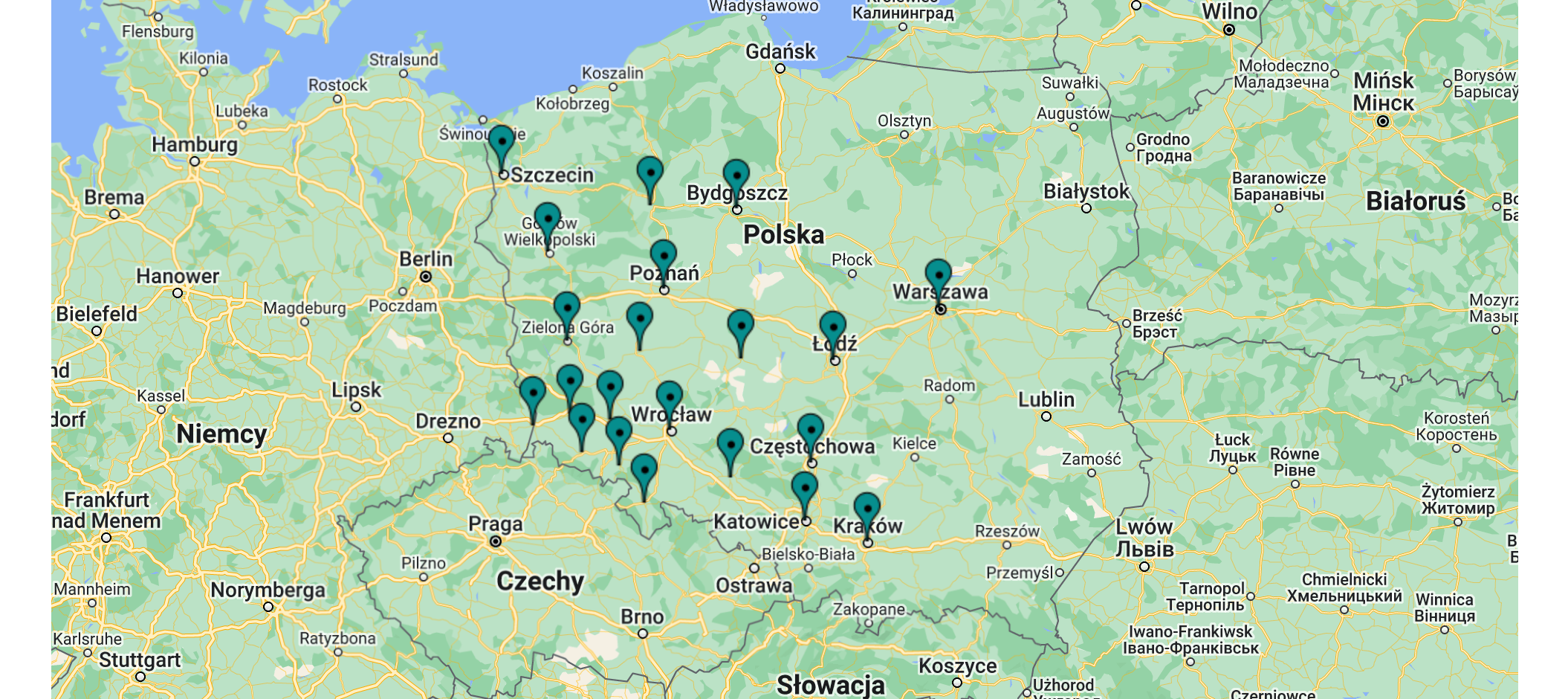

Działamy w całej Polsce

Działamy we Wrocławiu, na Dolnym Śląsku i w całej Polsce. Wybierz

lokalizację, a poprowadzimy Twoją sprawę z pełną dyskrecją.

-

Detektyw Bydgoszcz

Kliknij w nazwę oddziału, aby dowiedzieć się więcej.

Sekcja FAQ – szkolenie z cyberbezpieczeństwa

Ile kosztuje szkolenie z cyberbezpieczeństwa?

Cena zależy od zakresu tematycznego, liczby uczestników i formy

(stacjonarne, online, warsztaty). Podczas bezpłatnej konsultacji

przedstawiamy orientacyjny przedział cenowy i kilka wariantów

dopasowanych do potrzeb firmy.

Czy szkolenie można dopasować do profilu mojej firmy?

Tak. Program dostosowujemy do branży, poziomu zaawansowania zespołu,

stosowanych systemów IT oraz rzeczywistych zagrożeń, z którymi firma

mierzy się na co dzień.

Jak szybko możecie przeprowadzić szkolenie?

W większości przypadków dostępne są terminy w ciągu kilku dni. Przy

pilnych potrzebach szkolenie możemy zrealizować ekspresowo — również

poza standardowymi godzinami pracy.

Czy uczestnicy otrzymują materiały i certyfikaty?

Tak. Każdy uczestnik otrzymuje materiały edukacyjne podsumowujące

najważniejsze zagadnienia oraz imienny certyfikat potwierdzający udział

w szkoleniu.

Czy oferujecie też audyt cyberbezpieczeństwa w firmie?

Tak. Poza szkoleniami realizujemy audyty bezpieczeństwa IT, analizę

podatności, testy socjotechniczne oraz stałe wsparcie doradcze dla

przedsiębiorstw.

Czy warto szkolić także kadrę zarządzającą?

Zdecydowanie tak — to właśnie kierownictwo najczęściej pada ofiarą

zaawansowanych ataków socjotechnicznych i spoofingu. Szkolenie zwiększa

świadomość i minimalizuje ryzyko błędnych decyzji pod wpływem

cyberataków.

Chcesz

dowiedzieć się więcej? Sprawdź naszego bloga

Czy

kamera w laptopie może szpiegować? Objawy, zagrożenia i jak to

sprawdzić

Spyware

na komputerze – objawy, jak działa i jak wykryć program

szpiegujący

alt=”Jak wykryć lokalizator GPS w samochodzie? Metody, błędy i ograniczenia” />